OSINT Sahada: Phishing ve Veri İhlali Soruşturması

OSINT Rehberi - Bölüm 3

Süreç ve araç haritasını çizdikten sonra, bu akışın gerçek bir olayda nasıl işlediğini görmek için phishing ve veri ihlali vakalarına adım adım bakma vakti geldi. Teoride sağlam görünen metodolojiler ancak gerçek olaylarla sınanınca anlam kazanır.

Bu makale iki somut senaryo üzerinden ilerliyor: bir phishing e-postasının kaynağını bulma ve bir veri ihlalinin arkasındaki aktörü tespit etme. Her iki vakada da OSINT soruşturması nasıl başlıyor, hangi kaynaklara başvuruluyor ve bulgular nasıl raporlanıyor — hepsi adım adım.

OSINT SoruşturmasıNeden Adım Adım Düşünülmeli?

OSINT soruşturması nedir? OSINT soruşturması; bir siber olayın kaynağını, kapsamını veya failini belirlemek amacıyla kamuya açık kaynaklardan sistematik biçimde veri toplama, bu verileri çapraz doğrulama ve bulgulara dayalı atıf yapma sürecidir. Phishing analizi, veri ihlali tespiti veya tehdit aktörü profilleme gibi farklı senaryolarda uygulanan bu süreç, her zaman tekrarlanabilir ve belgelenebilir adımlardan oluşur.

Siber olaylarda soruşturmanın yapılandırılmamış biçimde yürütülmesi, kritik kanıtların kaçırılmasına ya da yanlış atıfa yol açar. Adım adım bir akış, hem analisti hem de raporun okuyucusunu aynı mantık zinciri üzerinde tutar. Bu nedenle aşağıdaki her iki vaka da net bir sırayla sunuluyor.

Vaka 1: Phishing E-postasının Kaynağını Bulmak

Bir çalışan, kurumsal hesabına gelen şüpheli bir e-postayı güvenlik ekibine iletti. E-postanın gerçek bir iş ortağından geldiği iddia ediliyordu; içindeki bağlantı ise kimlik bilgisi toplayan bir sayfaya yönlendiriyordu. Soruşturma şu adımlarla yürütüldü:

Adım 1 – Başlangıç Analizi

Güvenlik ekibi, e-postadaki şüpheli öğeleri kayıt altına aldı. Gönderen adresi, konu satırı, bağlantı URL’si ve ek dosyalar incelendi; hiçbir öğe silinmeden orijinal haliyle saklandı.

Bu aşamada amaç, belgeleme zincirini kesmemek ve ilerideki adımlara ham kanıt bırakmaktır.

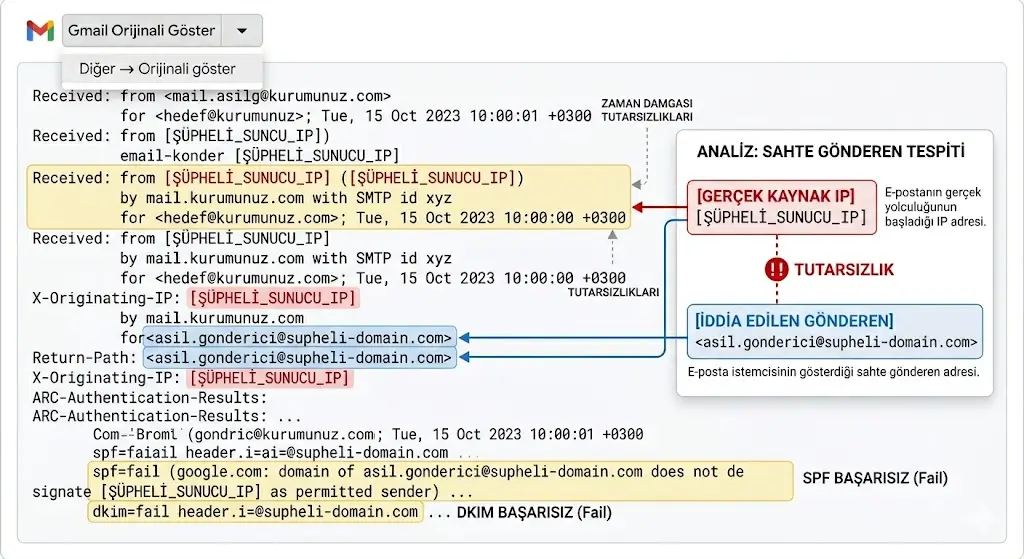

Adım 2 – E-posta Metadata İncelemesi

E-posta başlığı (header) ayrıştırıldı.

Received: from satırları takip edilerek e-postanın gerçek yolculuğu izlendi; gönderenin iddia ettiği sunucu ile gerçek kaynak IP adresi karşılaştırıldı.# Örnek: Gmail üzerinde e-posta başlığını görüntüleme

# "Diğer" → "Orijinali göster" seçeneğiyle ham başlığa ulaşılır.

# Başlıkta dikkat edilecek alanlar:

Received: from [ŞÜPHELİ_SUNUCU_IP] ([ŞÜPHELİ_SUNUCU_IP])

by mail.kurumunuz.com with SMTP id xyz

Return-Path: <asil.gonderici@supheli-domain.com>

X-Originating-IP: [ŞÜPHELİ_SUNUCU_IP]Zaman damgası tutarsızlıkları ve SPF/DKIM başarısızlıkları da bu adımda tespit edildi.

Adım 3 – IP Adresi Araştırması

Tespit edilen kaynak IP adresi çeşitli OSINT kaynaklarında sorgulandı. WHOIS kayıtları, IP itibar veritabanları ve alan adı kayıt bilgileri bir araya getirildi.

# WHOIS sorgusu (terminal)

whois 185.220.xxx.xxx

# IP itibar kontrolü için başvurulan kaynaklar:

# - VirusTotal (virustotal.com)

# - AbuseIPDB (abuseipdb.com)

# - Shodan (shodan.io) — IP üzerindeki açık servisler için

# - IPinfo.io — ASN ve coğrafi konum içinBu sorgudan elde edilen bulgular, IP adresinin daha önce kayıtlı kötü amaçlı faaliyetlere karışıp karışmadığını ortaya koydu.

Adım 4 – Dijital Ayak İzi Analizi

IP adresiyle veya ilişkili e-posta adresleriyle bağlantılı çevrimiçi varlık araştırıldı. Sosyal medya platformları, forumlar ve paste siteleri tarandı.

Bir takma ad veya e-posta adresi birden fazla platformda görünüyorsa, bu çapraz eşleşme saldırganın profilini oluşturmaya başlar. Maltego gibi araçlar bu ilişkileri görsel olarak haritalar.

Adım 5 – Çapraz Kaynak Analizi

Farklı OSINT kaynaklarından toplanan bilgiler tek bir tabloda birleştirildi. Bağlantılar ve örüntüler karşılaştırmalı olarak değerlendirildi.

| Kaynak | Elde Edilen Veri |

|---|---|

| E-posta başlığı | Gerçek kaynak IP |

| WHOIS | Alan adı kayıt sahibi bilgisi |

| AbuseIPDB | Daha önce raporlanmış kötü amaçlı aktivite |

| Sosyal medya taraması | Takma ad ve forum geçmişi |

| VirusTotal | İlişkili domain/URL itibarı |

Bu adım, OSINT’in asıl gücünü ortaya koyar: tek bir kaynak yanıltıcı olabilir, ancak birden fazla bağımsız kaynakta örtüşen veri bir örüntüye işaret eder.

Adım 6 – Atıf ve Raporlama

Toplanan kanıtlar, phishing e-postasının olası kaynağını belirleyecek düzeye ulaştığında kapsamlı bir rapor hazırlandı. Raporda tüm teknik bulgular, zaman çizelgesi ve gelecekteki saldırıları azaltmaya yönelik öneriler yer aldı.

Dikkat: OSINT bulguları atıf için güçlü ipuçları sunar; ancak kesin hukuki atıf için adli dijital bilişim uzmanlığı ve yetkili makamların dahil edilmesi gerekir. OSINT soruşturması tek başına suçlayıcı değil, yönlendiricidir.

Vaka 2: Veri İhlalinin Kaynağını Tespit Etmek

Bir kuruluş, iç güvenlik sistemleri üzerinden ya da dış raporlar aracılığıyla veri ihlali yaşandığını fark etti. Sızdırılan verinin bir kısmı kamuya açık platformlarda dolaşıyordu. Soruşturma yedi adımda ilerledi:

Adım 1 – Olayın Keşfi

İhlal, iç izleme sistemlerinin bir anormallik uyarısı üretmesiyle ya da üçüncü taraf güvenlik araştırmacılarının bildirimiyle ortaya çıktı. İlk tespit anından itibaren olay kaydı başlatıldı.

Adım 2 – Gösterge Toplama

İhlal edilen sistemden veya harici kaynaklardan elde edilen göstergeler toplandı. Bu göstergeler iki temel kategoriye ayrıldı:

Sızdırılan Veri Örnekleri: Saldırganlar, erişimlerini kanıtlamak için çoğunlukla çalınan verinin küçük bir bölümünü kamuya açık forumlar veya dark web pazaryerlerinde paylaşır. OSINT bu örneklerin nerede yayıldığını ve kapsamı hakkında ne söylediğini belirlemeye yarar.

Hacker Takma Adları: Siber suçlular farklı platformlarda çeşitli takma adlar kullanır. OSINT, bu takma adları sosyal medya, forumlar ve karanlık ağ kanallarında çapraz kaynaklarla eşleştirerek kimlik profilini şekillendirir.

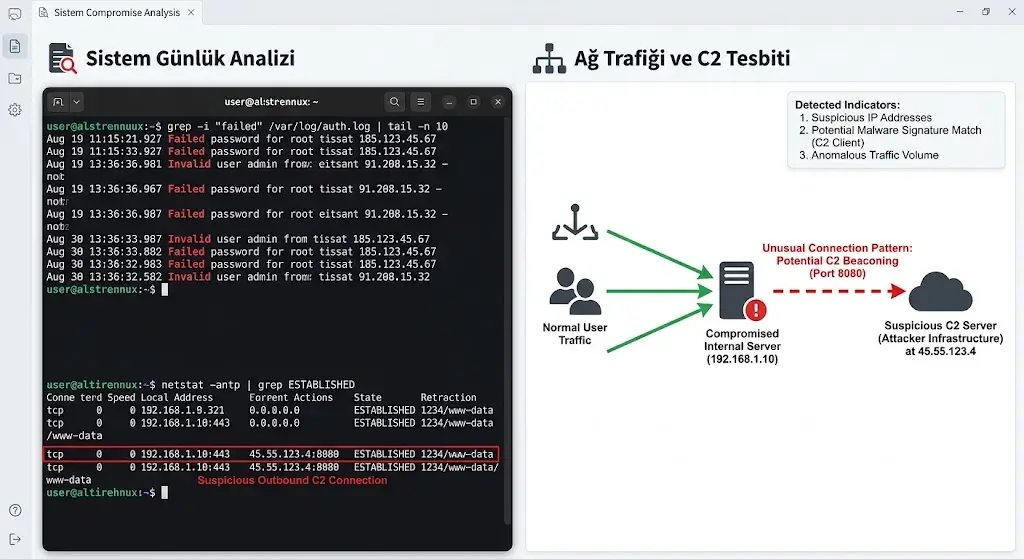

Adım 3 – İhlal Sistemi Analizi

Sistem günlükleri, ağ trafiği ve dijital kalıntılar incelenerek saldırganların arkada bıraktığı izler arandı. Tespit edilen göstergeler şunlardı:

# Örnek: Ağ bağlantılarını inceleme (Linux)

netstat -antp | grep ESTABLISHED

# Şüpheli outbound bağlantıları belirleme

ss -tp | grep -v "127.0.0.1"

# Sistem günlüklerinde anormallik arama

grep "Failed\|Invalid\|error" /var/log/auth.log | tail -50Bu aşamada toplanan teknik göstergeler, sonraki adımlarda kamuya açık OSINT kaynaklarıyla çapraz doğrulanır.

Adım 4 – Hacker Takma Adlarının Takibi

Toplanan takma adlar ve e-posta adresleri çeşitli OSINT araçlarıyla arandı. Hedefli arama için Intelligence X, haveibeenpwned.com ve forum arşivleri kullanıldı.

Bir takma adın birden fazla saldırıda ya da farklı veri sızıntı listelerinde görünmesi, tehdit aktörünün geçmiş faaliyetlerini yeniden yapılandırmayı mümkün kılar.

Adım 5 – Dark Web İzleme

OSINT araçları, yeraltı forumlarını, pazaryerlerini ve karanlık ağ kanallarını tarayan izleme akışlarına yönlendirildi. Amaç, ihlal edilen verinin satışa çıkıp çıkmadığını ve hangi gruplarca sahiplenildiğini belirlemekti.

Bu adım, olayın boyutunu anlamlandırmak için kritiktir: dark web’de aktif satış görülmesi, verinin yalnızca sızdırılmakla kalmadığını, aktif olarak kullanıldığını gösterir.

Adım 6 – Sosyal Medya İzleme

Kamuya açık sosyal medya platformları, ihlalle ilgili tartışmalar, gönderiler veya yorumlar açısından izlendi.

Güvenlik araştırmacıları, siber suçlular ve sızdırılan veriyle ilgilenen kişiler zaman zaman bu tür olaylara sosyal medyada atıfta bulunur. Bu sinyaller, olayın zamanlama ve kapsamı hakkında ek bağlam sağlar.

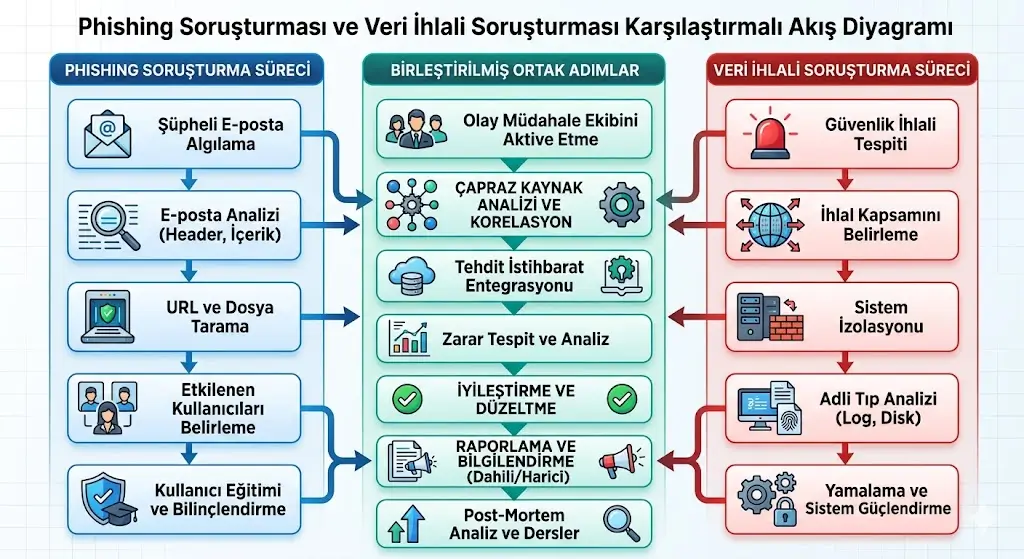

İki Vakadan Çıkan Ortak OSINT Akışı

Her iki soruşturma da farklı başlangıç noktalarından hareket etse de aynı temel OSINT akışına dayanır. Bu akışı görselleştirmek, hangi adımın neden geldiğini anlamayı kolaylaştırır:

This page contains the following errors:

error on line 1 at column 1: Start tag expected, ‘<‘ not found

Below is a rendering of the page up to the first error.

| Aşama | Phishing Soruşturması | Veri İhlali Tespiti |

|---|---|---|

| Başlangıç tetikleyicisi | Şüpheli e-posta bildirimi | İç uyarı / dış rapor |

| İlk veri kaynağı | E-posta başlığı | Sistem günlükleri |

| Teknik gösterge | Kaynak IP, domain | C2 IP, malware imzası |

| Kimlik tespiti | E-posta/IP eşleştirmesi | Takma ad / forum geçmişi |

| Karanlık ağ rolü | URL itibar kontrolü | Sızdırılan veri izleme |

| Sonuç | Kaynak atfı + rapor | Aktör profili + rapor |

Her iki vakada da OSINT soruşturması şu ilkeyle ilerler: Tek kaynak atıf için yetmez; birden fazla bağımsız kaynakta örtüşen bulgu örüntü haline gelir, örüntü ise atfı mümkün kılar.

Bu Makaleden Anahtar Çıkarımlar

Sık Sorulan Sorular

OSINT ile bir phishing e-postasının kaynağını her zaman bulmak mümkün müdür?

Her zaman değil. Saldırganlar VPN, Tor veya ele geçirilmiş sunucular aracılığıyla kaynaklarını gizleyebilir. OSINT bu durumlarda doğrudan atıf yerine olası kaynak kümesini daraltmaya yarar. Teknik kanıtın yetersiz kaldığı noktalarda adli dijital bilişim derinlemesine soruşturmayı devralır.

Veri ihlali soruşturmasında dark web izleme için hangi araçlar kullanılır?

DarkOwl, Flare ve Intelligence X bu alanda yaygın kullanılan platformlardır. Ayrıca Tor tarayıcısı üzerinden belirli forumlar ve paste siteleri manuel olarak izlenebilir. Dark web izleme, kamuya açık kaynak analizi ile birleştirildiğinde anlamlı sonuç verir; tek başına kullanıldığında bağlam eksikliği sorun yaratır.

OSINT soruşturmasında hukuki sınır nerede başlar?

OSINT yalnızca kamuya açık kaynaklarla çalışır; bu nedenle yasal zemin genel olarak sağlamdır. Ancak toplanan bulguların yetkisiz erişim ya da gizlilik ihlali içermemesi gerekir. Kurumsal ortamda bir hukuk danışmanıyla sürecin gözden geçirilmesi, özellikle raporlama ve atıf aşamalarında olası riskleri azaltır.

OSINT’in sahada nasıl kullanıldığını gördük; şimdi onu yapan analistin kendi güvenliğine dönme zamanı. Bir sonraki makalede, OSINT araştırmacısının anonimliğini tehdit eden vektörleri — tarayıcı parmak izinden metadata sızıntısına — ele alacağız.